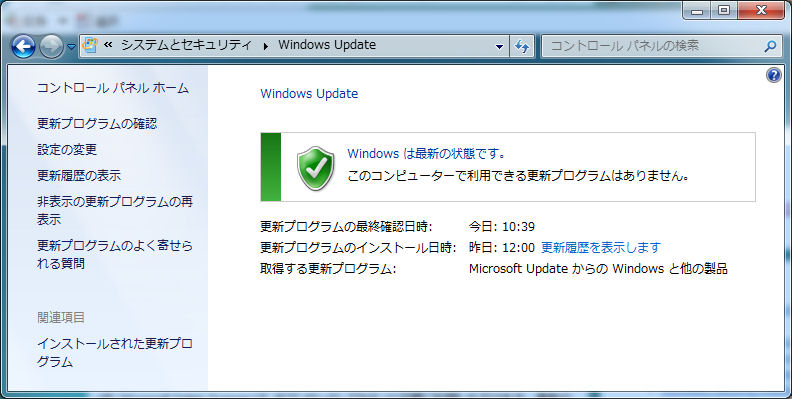

現在多くの人が利用しているマイクロソフト社のWindowsでは、Windows Updateによりセキュリティ対策を提供している。

現代社会は情報化社会となっており、組織や個人で様々な情報資産が蓄えられている。これらは、インターネットの普及によりよりネットワークとの関係が近いものとなっており、それに伴い危険性が増加している。

インターネットは世界中に張り巡らされているため、一度情報が流出するとたちまち世界中にその情報が流れ、回収することは不可能に近い。

[組織や個人が蓄えてる情報]

組織:顧客情報、社員情報、取引状況等

個人:個人情報、写真、文書等

情報資産の危険性を表す用語

情報資産に対する内外の要因(脅威)によって情報資産が損なわれる可能性

実際に情報資産が損なわれてしまった状態

「正当な権利を持つ個人や組織が、情報や情報システムを意図どおりに制御できること」

「個別の問題ごとの技術対策のほかに、組織のマネジメントとして自らのリスクアセスメントにより

必要なセキュリティレベルを決め、プランを持ち、資産配分して、システムを運用すること」

ISMSのセキュリティガイドラインに定義された情報セキュリティの3要素

機密性:許可されたものだけが情報にアクセスできるようにすること

完全性:情報や情報処理方法が正確で完全であるようにすること

可用性:許可されたものが、必要な時に必要な情報や情報資産にアクセスできることを確実にすること

リスク、インシデントの外部要因

物理的要因

外部からITシステムに対して影響を与えるウィルス

不正アクセス

リスク、インシデントの内部要因

コンピュータシステム内のセキュリティホール

天災、偶発的事故、戦争、テロ、産業スパイなどによる破壊・盗難

物理的要因に対する備え:

災害 ⇒ バックアップセンター

故障 ⇒ バックアップ

停電 ⇒ 無停電電源装置

コンピュータウイルス:ほかのファイルやプログラムに感染して、様々な悪さをするプログラムを総して、コンピュータウイルスと呼ぶ。

感染の仕方や発症の仕方、増殖の仕方に様々なものがある。

日本でウイルスを感染させる行為をした場合、次のような罪になる。

電子計算機損壊等業務妨害罪

偽計業務妨害罪

器物損壊罪

電磁的記録毀棄罪

信用毀損罪

業務妨害罪

昔:フロッピーデスク

今:ネットワークや外部媒体(USBメモリなどのリムーバブルメディア)

ファイルのオープン

メールの開封・プレビュー

Webページの閲覧

最近の話題

不正アクセス行為とは、識別符号を入力することで利用できるようになっているコンピュータにネットワークを介してアクセスし、不正にコンピュータを利用する、あるいは試みる行為のこと。

処罰に関する法律

「不正アクセス行為の禁止等に関する法律」(不正アクセス禁止法)

侵入行為には4段階(事前調査、権限取得、不正実行、後処理)を経て行われる。

事前段階:システム侵入の糸口をつかむため、IPアドレス、OSの種類とバージョン、ポートスキャンなどが行われる。

権限取得:IDやパスワードを不正に入手する

不正実行: 盗聴、改ざん、なりすまし、破壊、コンピュータ不正使用、不正プログラムの埋め込み、踏み台などの不正行為を実行する

盗聴:ネットワーク上や保存されているデータの不正入手

改ざん:データの書き換え

なりすまし:個人を装い、その人のふりをした行為

破壊:データやプログラムの削除、ハードディスクの初期化など

コンピュータの不正使用:

不正プログラムの埋め込み:ユーザの知らないうちに情報を外部流出したり、ファイルを破壊する

踏み台:不正アクセスを行う中継地点として、他人のコンピュータを利用

後処理:ログの消去など侵入の形跡を消す証拠隠滅

主にサーバに一度に大量のデータを送り、サーバの処理負荷を高めて、正当なサービスの実行を低減させて、サービス妨害を行う攻撃

DoS攻撃:サーバに大量のデータを送って過大な負荷をかけ、サーバの処理能力を極端に低下させること

DDos攻撃:無関係な多数のコンピュータに攻撃プログラムを潜入させ、一斉に標的のコンピュータにデータやパケットを送信する攻撃のこと。

メール攻撃:Dos攻撃において、データをメールとして送りつけること

ソフトウェアの設計ミスなどによって生じたシステムのセキュリティ上の脆弱性のことをセキュリティホールという。

セキュリティホールを放置しておくと、外部から悪意を持った人がコンピュータに侵入するため、セキュリティーホールを発見した場合は、速やかに対処する必要がある。

パソコンにおけるセキュリティホール対策

現在多くの人が利用しているマイクロソフト社のWindowsでは、Windows Updateによりセキュリティ対策を提供している。

データがネットワークを伝送される以上、どこかで、盗聴、漏えいする可能性がある。

このことを考慮して、重要なデータを暗号化して第三者が解読できなくすることが暗号化の意義である。

第三者が解読できないようにするためには、暗号化と復号を担う鍵が重要な役割を演じる。

暗号化:ある規則に従いデータを変換して第三者が解読できないようにすること。

暗号文:暗号化により作成されたデータの事

平文:もとのデータのこと

復号:暗号文を平文に戻すこと

鍵:暗号化の変換規則

共通鍵暗号方式

暗号化と復号に同じ鍵を使用する

暗号化・復号を高速に行える。

鍵の管理が大切になり、鍵が盗まれた場合、暗号は解読されることとなる。

鍵の数が多くなる。

公開鍵暗号方式

公開鍵と秘密鍵の二つで暗号化と復号を行う

公開鍵の管理は

鍵の管理が容易

認証は、ユーザが本人であることを証明する過程

ID:個人を識別する番号、システムはIDにより、どのユーザが接続しているかを知ることができる。

パスワード:本人であるかどうかを確認する文字列(⇒教科書P.82)。

コールバック:送信者からのリクエストに基づき、着信側から発信側を呼び出す方式

バイオメトリクス認証:指紋など身体的特徴を利用した認証方式

自己同一性を証明するためのもの署名をコンピュータ上で実現したもの。

デジタル署名を用いることで、以下の確認をすることができる。

メッセージの発信元の確認

メッセージの改ざんが行われていないことの確認

公開鍵の正当性を証明する第三者機関

認証局は、ユーザからの申し込みを受けて、デジタル証明書(ユーザ情報、公開鍵、証明書番号、暗号アルゴリズムなどを含む)を発行する。

デジタル証明書や電子メールの内容が改ざんされていないことを証明するデータ。

オリジナルのフィンガープリントと手元のデータのフィンガープリントを比較することで改ざんされているかどうかを確認できる。

テキスト、画像、音声、動画、プログラムなどのコンテンツに、知覚困難な情報を電子データ化して埋め込み、専用ソフトウェアによりその情報を読み取ることができる。

デジタルデータはコピーなどが簡単にできるため、著作権や課金情報などを埋め込むことで、不正利用を防止する。

Webサイトの閲覧では、様々な情報を通信することとなる。その中には、クレジット番号などの秘匿されるべき重要な個人情報が含まれることがある。

Webサイトを閲覧するときに使用しているHTTPプロトコルでは、通信の内容は暗号化されず平文のままインターネットを流れることになり、情報漏えいの危険性が高い。

そこで、インターネット上での情報のやり取りに際して、認証と暗号化通信を行うセキュリティプロトコルとしてSSLがあります。

通常のHTTPプロトコル: http://www.aaa.bbb.ccc

セキュリティプロトコル: https://www.aaa.bbb.ccc

電子メールは、インターネット上のメールサーバを経由して相手に届くことになる。この間、メールに書かれた内容は第三者によって、盗聴、改ざん、なりすましの危険にさらされることになります。

重要な情報を送る場合、メールを暗号化することで、盗聴の防止、改ざんの検証、なりすましの防止をすることができます。

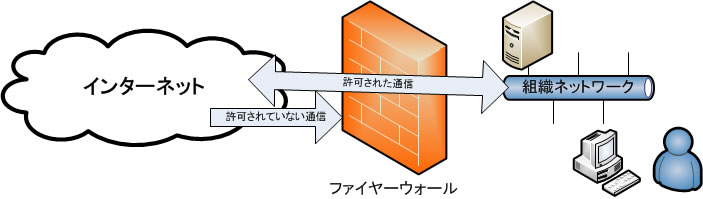

構内LANへ外部から侵入されるのを防ぐシステムのことをファイヤーウォールという。

インターネットから第三者が侵入しないように、外部との境界を流れるデータを監視し、不正なアクセスを検出・遮断する機能を実現している。